Picture this: it’s a Tuesday morning at a water treatment facility in the Midwest. Operators arrive to find the facility’s Programmable Logic Controllers (PLCs) behaving erratically — chemical dosing levels are spiking, pressure valves are cycling at odd intervals, and no one touched a single button. Sound like a thriller? It happened. And in 2026, with industrial networks more connected than ever, it’s not just possible — it’s becoming disturbingly routine.

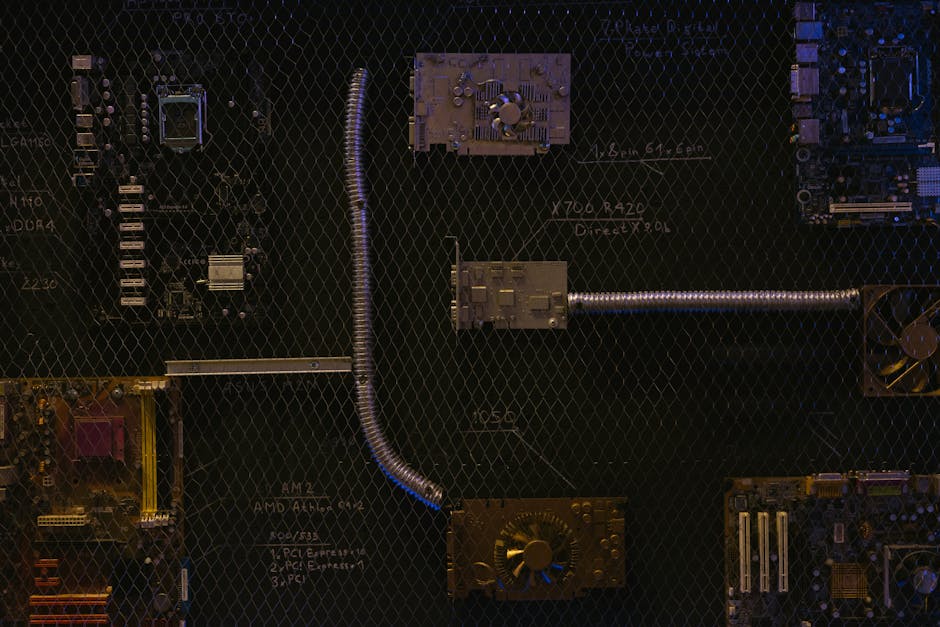

If you manage, operate, or simply care about industrial infrastructure, let’s think through this together. PLCs are the unsung workhorses of modern industry — they quietly run water treatment plants, power grids, manufacturing lines, and oil pipelines. For decades, their security was almost an afterthought because they lived in “air-gapped” environments, physically isolated from the internet. But that world is long gone.

What Makes PLCs So Vulnerable in the First Place?

To understand the risk, let’s start with what a PLC actually is. A Programmable Logic Controller is a ruggedized digital computer designed to automate electromechanical processes. Unlike your laptop, it wasn’t designed with cybersecurity in mind — it was designed for reliability and uptime. That design philosophy is exactly what makes it a juicy target.

Here’s the core problem stack, logically reasoned out:

- Legacy firmware, no patch culture: Many PLCs in active use today were manufactured in the early 2000s or even the 1990s. Vendors may no longer provide firmware updates, and even when patches exist, plant operators are reluctant to apply them because downtime is expensive.

- Flat network architecture: Historically, OT (Operational Technology) networks weren’t segmented from IT networks. When IT got breached, attackers could pivot directly to PLCs.

- Weak or default authentication: A shocking number of PLCs still ship with default credentials or support no authentication at all on their programming interfaces (like Modbus, DNP3, or EtherNet/IP).

- Lack of encryption: Many industrial protocols transmit commands in plaintext. An attacker on the same network can read, replay, or modify commands trivially.

- Remote access expansion: Post-2020, remote monitoring exploded. More VPN tunnels and cloud-connected HMIs (Human-Machine Interfaces) opened new attack surfaces that weren’t there before.

- Supply chain risks: Third-party integrators and vendor remote-access sessions are frequent entry points, as many don’t follow strict access controls.

The Numbers Don’t Lie: How Big Is This Problem in 2026?

Let’s anchor this in data. According to Claroty’s 2025 State of OT Security Report (published late 2025), over 70% of industrial sites have at least one internet-facing OT device, and more than half of those have known unpatched vulnerabilities rated “high” or “critical” on the CVSS scale. Dragos, a leading ICS security firm, tracked 21 distinct threat groups actively targeting industrial control systems in their 2025 annual review — up from 16 the previous year.

The ICS-CERT (now part of CISA) issued over 300 ICS vulnerability advisories in 2025 alone. The average time from vulnerability disclosure to active exploitation in OT environments? About 18 days. Meanwhile, the average patch cycle in industrial environments? Often 12 to 24 months — if patching happens at all.

That gap is where attackers live.

Real-World Incidents: Lessons From the Field

Let’s look at some concrete cases that illustrate what’s really at stake:

The Oldsmar Water Treatment Incident (Florida, USA) — Though this occurred in 2021, its ripple effects are still shaping policy in 2026. An attacker remotely accessed the facility’s HMI via TeamViewer and attempted to raise sodium hydroxide levels to 111 times the safe limit. A sharp-eyed operator caught it. Not every facility is that lucky, and not every attack is that obvious.

Industroyer2 / Ukraine Power Grid Attacks — The Sandworm group’s use of the Industroyer2 malware specifically targeted Siemens and other PLCs managing Ukraine’s power distribution infrastructure. What’s chilling is how targeted it was — the malware was written to communicate directly in industrial protocols like IEC 104. This wasn’t spray-and-pray ransomware; it was surgical.

CISA’s 2025 Advisory on Unitronics PLCs — In late 2024 and into 2025, CISA issued multiple advisories after Iranian-linked threat actors (CyberAv3ngers) were confirmed to have compromised Unitronics Vision PLCs used in U.S. water and wastewater systems. The attack vector? Default credentials over internet-exposed interfaces. Shockingly basic. Devastatingly effective.

South Korean Smart Factory Compromise (2025) — A mid-sized automotive parts manufacturer in Ulsan, South Korea experienced a ransomware attack that propagated from IT systems into the OT network, locking PLC programming workstations and halting production for 11 days. Insurance covered some losses, but the reputational damage with their Tier-1 automotive client was lasting. The Korean Internet & Security Agency (KISA) used this as a centerpiece case study in updated ICS security guidelines released in early 2026.

So What Can Actually Be Done? Realistic Protection Strategies

Here’s where I want to be practical with you, because a lot of cybersecurity advice for ICS sounds great in a boardroom but falls apart on the plant floor. Let’s think through what’s realistic at different resource levels.

If you’re a small-to-mid operation with limited budget:

- Start with network visibility. You can’t protect what you can’t see. Tools like Nozomi Networks Guardian, Claroty, or even open-source options like Zeek (Bro) with ICS plugins can passively monitor OT traffic without disrupting operations.

- Change default credentials immediately on every PLC, HMI, and industrial switch. This costs nothing and eliminates the easiest attack vector.

- Segment your network. Even a basic DMZ (Demilitarized Zone) between your corporate IT and OT network dramatically limits lateral movement.

- Audit remote access. Disable any remote access solution (RDP, TeamViewer, VNC) that isn’t actively needed. For vendor access, use time-limited, monitored sessions only.

- Follow CISA’s free ICS security guidance — their “Cross-Sector Cybersecurity Performance Goals” document is practical and free.

If you’re a larger enterprise or critical infrastructure operator:

- Implement IEC 62443, the international standard specifically for industrial cybersecurity. Think of it as ISO 27001 but built for OT environments. It provides a zone-and-conduit model that’s genuinely effective.

- Invest in OT-specific SOC (Security Operations Center) capabilities. Generic IT SOCs often lack the industrial protocol expertise to detect anomalies in Modbus or PROFINET traffic.

- Conduct regular red team exercises that specifically target ICS environments — not just IT perimeters. Firms like Dragos, Claroty, and Nozomi all offer OT-specific threat simulation.

- Develop and drill an OT-specific incident response plan. The response to a PLC compromise is fundamentally different from a ransomware hit on your email server — manual overrides, fail-safes, and physical safety checks must be part of the playbook.

- Engage with sector-specific ISACs (Information Sharing and Analysis Centers) — the Water ISAC, E-ISAC for energy, and Auto-ISAC for automotive all share threat intelligence that’s directly relevant to ICS environments.

The Human Factor: Often the Biggest Vulnerability

No conversation about ICS security is complete without addressing people. Engineers who program PLCs are brilliant at automation — they may not think like attackers. A maintenance contractor who plugs a personal USB drive into a programming workstation to grab a ladder logic file is a massive risk vector, and it happens constantly. In 2026, with OT/IT convergence accelerating, bridging the cultural gap between IT security teams and OT engineers isn’t optional anymore — it’s existential.

Cross-training programs, tabletop exercises that include both teams, and clearly defined ownership of OT security responsibilities go further than any single technical control.

Looking Ahead: Regulation Is Catching Up

Regulatory pressure is also mounting. The EU’s NIS2 Directive (effective 2024) explicitly covers OT environments in critical sectors. In the U.S., the Biden-era executive orders on critical infrastructure cybersecurity have been largely maintained and expanded, with CISA issuing binding operational directives that now include OT systems for federal agencies. South Korea’s revised Act on the Protection of Information and Communications Infrastructure in 2025 added mandatory ICS security assessments for nationally critical facilities. The direction is clear: voluntary best-practice guidance is giving way to enforceable standards.

If your organization hasn’t started this journey, the regulatory clock is ticking alongside the threat clock.

The bottom line? PLC security isn’t a niche IT problem anymore — it’s a business continuity, public safety, and national security issue rolled into one. The good news is that unlike some cybersecurity challenges, many of the highest-impact protections are straightforward: visibility, credential hygiene, network segmentation, and trained people. You don’t need a $10 million budget to meaningfully reduce your risk. You need intention, prioritization, and a willingness to treat your shop floor with the same security rigor as your server room.

Editor’s Comment : What strikes me most about ICS cybersecurity in 2026 is the asymmetry of the problem — attackers only need to find one unlocked door, while defenders have to secure every door, window, and vent in a building that was never designed to be locked. That’s a tough hand to play, but it’s not unplayable. The organizations winning this aren’t necessarily the ones with the biggest budgets; they’re the ones that took the threat seriously before an incident forced their hand. Don’t wait for your Tuesday morning crisis.

태그: [‘PLC cybersecurity’, ‘industrial control system security’, ‘ICS OT security 2026’, ‘SCADA vulnerabilities’, ‘critical infrastructure protection’, ‘IEC 62443’, ‘operational technology security’]