Picture this: it’s 2 AM, you’re staring at a tangled mess of React components, a Node.js backend throwing mysterious 500 errors, and a PostgreSQL query that’s somehow scanning the entire table instead of using your index. Two years ago, you’d be drowning in Stack Overflow tabs and praying to the documentation gods. But in 2026? You’ve got something genuinely remarkable sitting right beside you in your IDE — and knowing how to use it makes all the difference between a tool that saves you hours and one that just wastes your time.

Full-stack development has always been the art of juggling too many things at once. Frontend, backend, databases, DevOps, security — it’s a lot. The AI tooling landscape in 2026 has matured dramatically, and I want to walk you through not just what tools exist, but how to think about integrating them into your actual workflow without losing your own engineering instincts along the way.

The AI-Augmented Full-Stack Landscape in 2026: Where We Actually Stand

Let’s get grounded with some real numbers first. According to Stack Overflow’s 2026 Developer Survey, over 78% of professional developers now report using AI coding assistants on a daily basis — up from roughly 44% in 2023. More telling is this: developers using AI tools strategically (meaning they critically evaluate outputs rather than blindly accepting them) report a 40-55% reduction in boilerplate coding time, while those who use AI passively actually report more debugging time due to unreviewed generated code introducing subtle bugs.

That gap is the crux of everything we’re about to discuss. The tool isn’t the differentiator — your interaction strategy is.

The major players shaping full-stack AI assistance in 2026 include:

- GitHub Copilot Workspace (2026 edition): Now features full project-context awareness, meaning it can reason across your entire repository — not just the file you’re currently editing. It understands your component hierarchy, API contracts, and even your testing patterns.

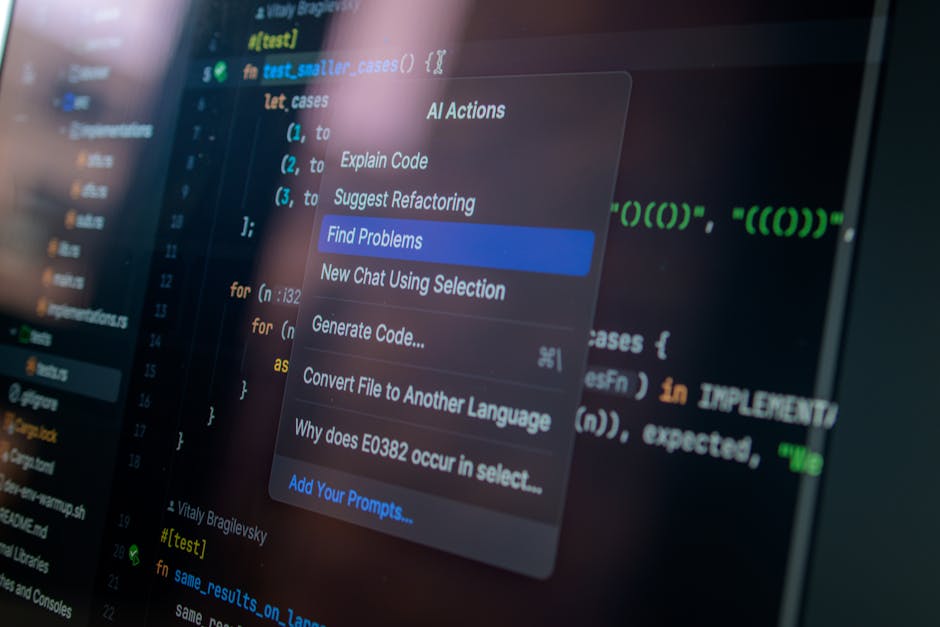

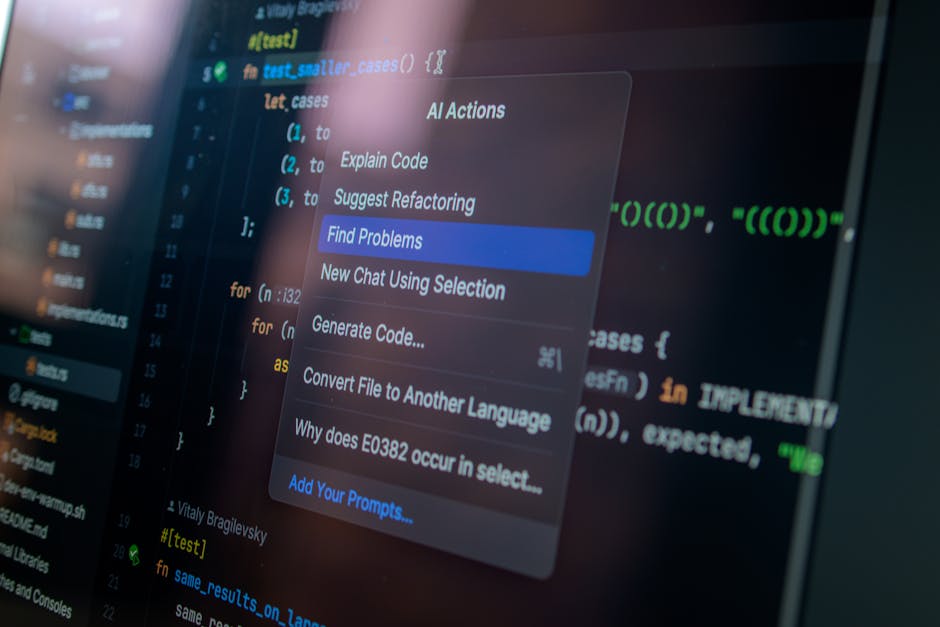

- Cursor IDE with Claude-integrated agents: Cursor has become the go-to environment for many full-stack developers, offering multi-file edits, inline debugging explanations, and the ability to spin up working proof-of-concept code from architectural descriptions.

- Vercel’s AI SDK + v0: For frontend-heavy developers, v0 has evolved into a serious rapid prototyping tool that now generates production-quality component code with accessibility compliance baked in.

- Amazon CodeWhisperer Pro: Especially relevant for teams working within AWS ecosystems — it integrates tightly with infrastructure-as-code templates and Lambda function patterns.

- Tabnine Enterprise: The privacy-first option many enterprise teams in Korea, Germany, and Japan have gravitated toward, as it can be self-hosted on internal servers.

How to Actually Use These Tools Across the Full Stack

Here’s where most tutorials let you down — they show you what a tool can do, not how to wire it into real decisions. Let’s break it down by layer.

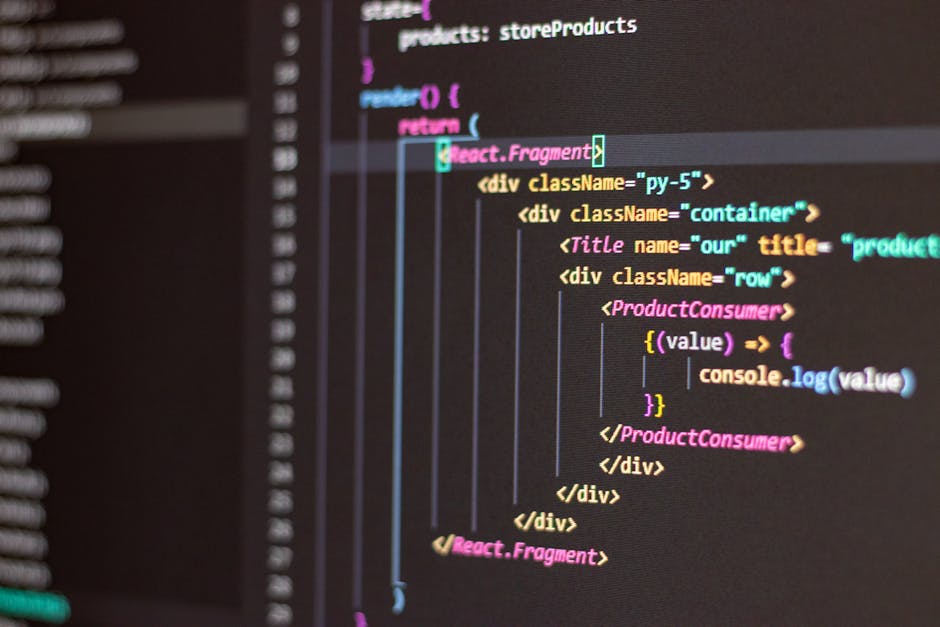

Frontend Development: Use AI for component scaffolding and CSS logic, but own your state management decisions. When working with React or Next.js 15, try prompting with context: instead of “create a user profile card,” say “create a user profile card component for a SaaS dashboard that shows subscription tier, last login, and avatar — using Tailwind CSS, and it needs to be accessible with ARIA labels.” Specificity is the unlock. AI handles the structural tedium; you handle the UX reasoning.

Backend & API Design: This is where I’d argue AI assistance has the highest ROI in 2026. Generating Express.js or Fastify route handlers, writing Prisma schema migrations, and setting up middleware chains are all prime candidates for AI-assisted drafting. However — and I can’t stress this enough — always review authentication middleware and any code touching user data manually. AI-generated auth logic can be subtly flawed in ways that only appear under edge-case attack vectors.

Database Work: Query optimization suggestions from AI tools have gotten genuinely impressive. Paste a slow query into Cursor or Copilot Chat with your schema context and ask it to explain the execution plan and suggest index strategies. This used to require a senior DBA — now it’s a starting point for your own analysis.

DevOps & CI/CD: AI excels at generating GitHub Actions workflows, Dockerfile configurations, and Kubernetes YAML. These are notoriously tedious to write from scratch and highly pattern-based — exactly what AI handles well.

Real-World Examples: How Teams Around the World Are Doing It

Let’s look at how actual development teams are structuring this in 2026.

South Korea — Kakao’s internal tooling teams: Several Kakao engineering blog posts from early 2026 describe their “AI pair programming” protocol, where developers use Copilot Workspace for initial feature drafts, then conduct mandatory peer review with a checklist specifically targeting AI-introduced patterns (such as missing error boundary handling and non-localized date formatting — particularly critical for Korean-language interfaces).

Germany — A Berlin-based fintech startup: Because of GDPR and banking regulation requirements, this team uses Tabnine Enterprise deployed on-premises. Their approach? They’ve built custom prompt templates stored in their internal wiki that encode their domain-specific compliance requirements. Every AI query for payment-related code automatically includes context about PSD2 compliance. Smart, systematic, and replicable.

United States — Indie hackers and solo full-stack builders: The 2026 indie hacker movement has exploded partly because of AI tooling. Developers are shipping full SaaS products solo in 4-8 weeks that would have taken a small team 6 months before. The common thread among successful ones: they use AI aggressively for boilerplate (auth systems, billing integration, email templates) and invest their own thinking time in the product logic and user experience differentiation.

The Traps to Avoid (Learned the Hard Way)

No honest guide skips this part. Here are the failure modes I see most often:

- Context collapse: Asking AI to generate code without providing your existing architecture context. The result is technically correct but architecturally incompatible code that costs more time to refactor than if you’d written it yourself.

- Over-trusting security-sensitive outputs: JWT implementation, password hashing, OAuth flows — always cross-reference AI suggestions against the official library documentation and OWASP guidelines.

- Skill atrophy: If you stop understanding the code you’re shipping, debugging becomes a nightmare. Use AI to accelerate work you understand, not to replace understanding itself.

- Prompt laziness: Vague prompts yield vague code. Invest 60 seconds in crafting a specific, contextual prompt and you’ll save 20 minutes of cleanup afterward.

Realistic Alternatives Based on Your Situation

Not every developer is in the same place, so let’s tailor this:

If you’re a junior developer: Be intentional about using AI as a teacher, not just a code generator. Ask it to explain why it made certain choices. Use the explanations to build your mental models, then try rewriting solutions yourself. Your long-term career depends on understanding, not just outputting.

If you’re a solo founder: Lean hard into AI for everything non-differentiating. Auth, payments, email — generate it, review it, ship it. Save your cognitive energy for the parts of your product that are unique to your users’ problems.

If you’re on an enterprise team with compliance requirements: Evaluate self-hosted or privacy-first options like Tabnine Enterprise before defaulting to cloud-based tools. Build internal prompt libraries that encode your compliance context so the whole team benefits consistently.

If you’re skeptical and not yet using AI tools: Totally valid, and I’d encourage you to run a controlled experiment. Pick one low-stakes feature, use Copilot or Cursor for the whole implementation, and measure your actual time vs. your estimate. The data from your own experience will tell you more than any article can.

The full-stack development world in 2026 isn’t about whether to use AI — it’s about developing the judgment to use it wisely. The developers thriving right now aren’t the ones who automate the most; they’re the ones who’ve figured out exactly where automation serves them and where their own thinking is irreplaceable. That balance is the real skill worth developing this year.

Editor’s Comment : The single best investment you can make in 2026 isn’t learning any particular AI tool — it’s developing your critical evaluation reflex. Every time AI generates code for you, ask: “Do I understand this well enough to debug it at 2 AM?” If the answer is no, that’s your cue to dig deeper before shipping. Tools change every few months; that habit will serve you for decades.

태그: [‘full stack development 2026’, ‘AI coding tools’, ‘GitHub Copilot’, ‘Cursor IDE’, ‘developer productivity’, ‘AI pair programming’, ‘web development workflow’]